log4j漏洞有个官方名字,叫做“CVE-2021-44228”。为了提升逼格,我们在后面都使用这个官方名字称呼它。

很显然,CVE-2021-44228 漏洞会对那些采用了 Apache Struts2, Apache Solr, Apache Druid, Apache Flink 等相关技术的企业应用和软件产品都会产生影响。

基于2021年12月9日发布的攻击原理,该漏洞会导致未授权的代码执行,进而导致计算机被黑客接管。2021年12月10日,全世界的公共和私有的网情组织已经利用该漏洞对互联网上数以亿计的计算机和服务器不同的log4j版本进行了扫描。他们攻破了多少系统,我们不得而知。但在CVSS漏洞评分系统中,该漏洞依然被史诗般的被打了“满分”十分。

Apache为了修复此漏洞,发布了2.15.0版本(后续发现该版本仍然存在漏洞,后来Apache又发布了2.16.0更新版),然而,考虑到Java日志库普遍存在多个入口点,要一次性的解决问题显然是一项不容易完成的挑战。

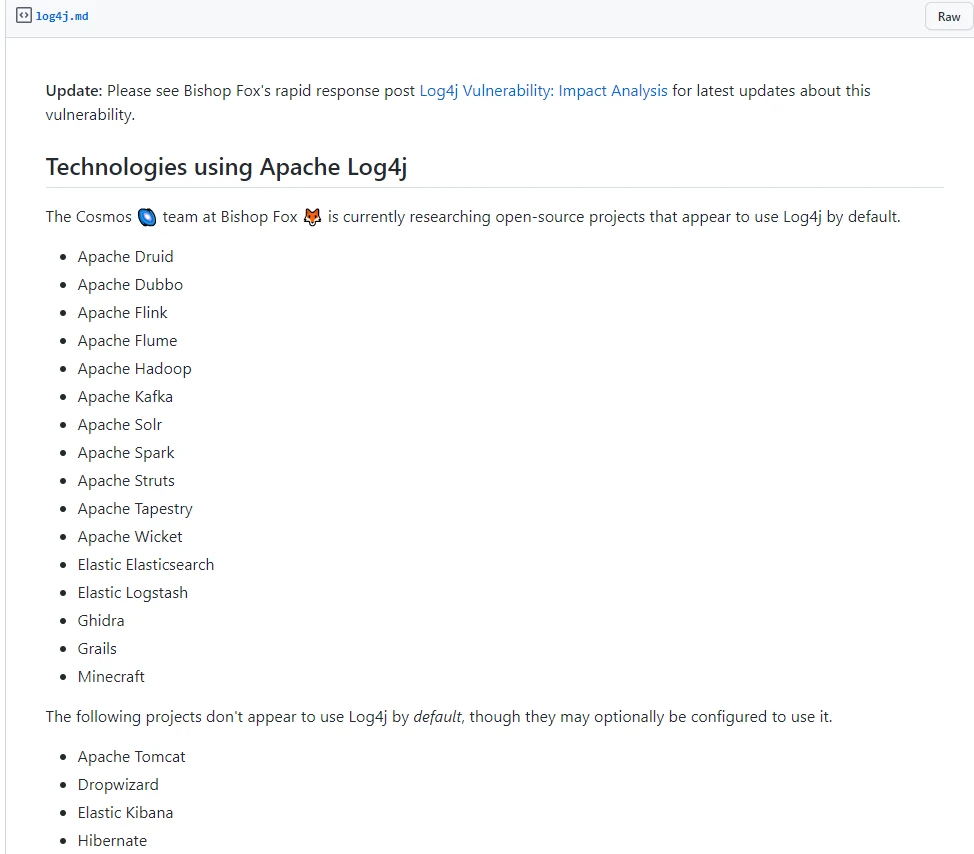

log4j漏洞开源项目的清单

就在大家翘首期待Apache最新Log4j补丁的时候,Bishop Fox 技术团队对其他java相关开源项目进行了调研,并提供了一个运用log4j开源项目的清单。迄今为止,该清单尚未完成,但清单中赫然在列的“著名”应用仍然需要我们高度重视。它们是:

Elasticsearch

Grails

Hadoop

Kafka

Kibana

Solr

Spark

Struts

Tapestry

Wicket

下面的项目默认不会开启log4j,但通过修改相关设置,可以很容易的开启它:

ATG

Dropwizard

Hibernate

Java Server Faces

Spring Framework

Tomcat

正如著名的“心肌缺血(Heartbleed)”漏洞和“震荡弹(Shellshock)”漏洞的影响范围,我们可以毫不怀疑的认为,这项清单将会在接下去的几周内越变越长。如果你想及时跟进这个清单,可以在GitHub Gist上查找。

相对于为满足自身业务开发的定制化企业应用,那些被打包的软件包、一体机之中的应用,存在的CVE-2021-44228漏洞,往往是最容易被大家忽略的。

诸葛运帷这里提醒大家:提高安全意识,一定要避免“灯下黑”!